Parte 2: El camino hacia la resiliencia poscuántica y la criptoagilidad

- Damián Salcedo

- 16 mar

- 4 Min. de lectura

Tras nuestra primera entrega sobre la "Radiografía del riesgo cuántico", es momento de continuar con las acciones que deben tomar las organizaciones colombianas para prepararse. No estamos ante un cambio de versión de software, estamos ante una redefinición total de la confianza digital.

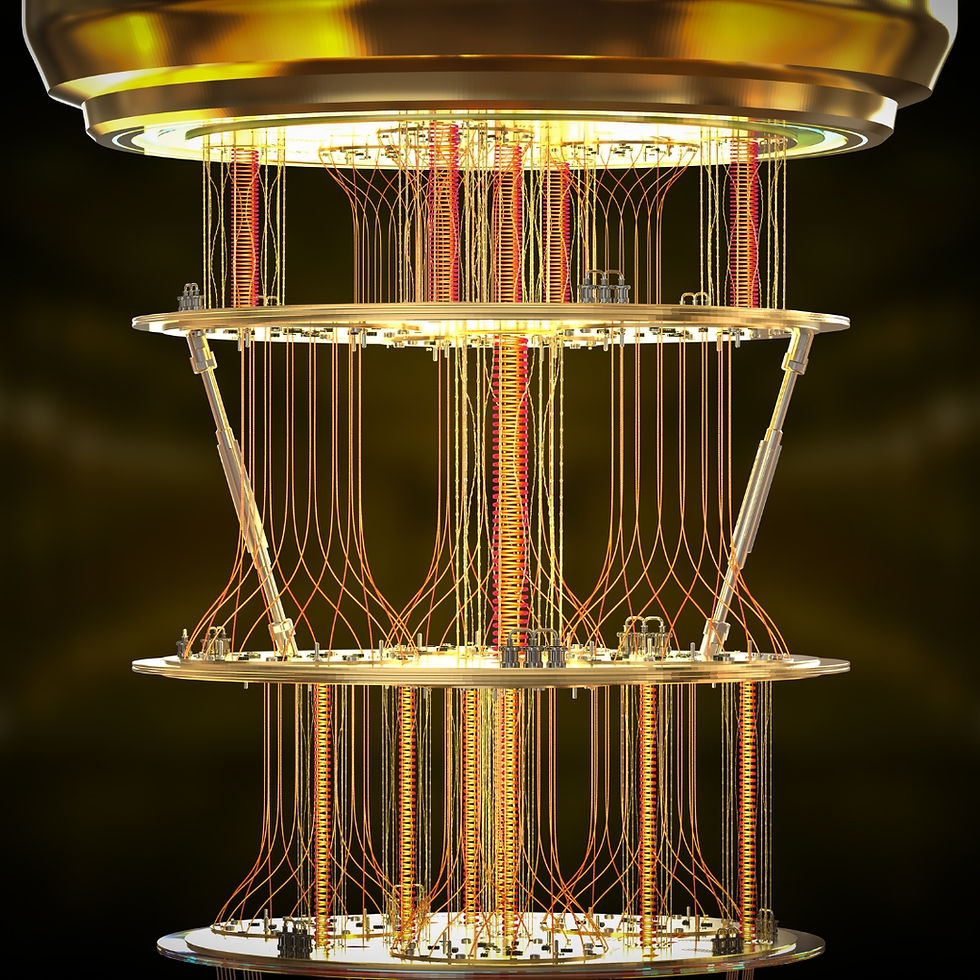

En 2026, la computación cuántica ha dejado de ser una curiosidad académica para convertirse en el eje de la seguridad nacional. Mientras gigantes como IBM consolidan hojas de ruta con procesadores de la familia Heron, las organizaciones colombianas enfrentan una pregunta brutal: ¿qué tan rápido pueden cambiar sus defensas si mañana se anuncia que RSA ha caído?

Paso 1: Inventario de criptoactivos

El principal enemigo de la transición poscuántica en Colombia no es el qubit, sino el desconocimiento. La mayoría de las organizaciones en los sectores financiero, salud y energía operan con "ceguera criptográfica". No saben qué algoritmos corren en sus cores bancarios, qué dependencias tienen en sus HSM (Hardware Security Modules) o qué certificados están protegiendo sus APIs críticas.

Para 2026, el objetivo no es migrar todo de golpe, sino crear condiciones de éxito. Esto comienza con un inventario criptográfico automatizado. En Cyte, hemos visto cómo un simple certificado vencido puede detener una operación multimillonaria en minutos. Imaginen ahora el caos si no solo vence un certificado, sino que el algoritmo mismo (RSA o ECC) queda obsoleto universalmente.

Para aterrizar esta visión en acciones concretas, la construcción de un CBOM (Cryptographic Bill of Materials) debe iniciar con el despliegue de herramientas de descubrimiento automatizado que escaneen tanto redes como aplicaciones en busca de primitivas criptográficas.

No se trata simplemente de listar archivos; es imperativo mapear cada instancia de algoritmos clásicos, librerías de terceros (SDKs), versiones de firmware y la configuración de módulos de seguridad de hardware (HSM) que sustentan la operación. Este inventario debe detallar con precisión qué algoritmos están corriendo, en qué sistemas, para qué propósito y quién es el responsable de su custodia, permitiendo así una categorización del riesgo basada en la sensibilidad del activo de información.

Una vez mapeado el ecosistema, la clave reside en la centralización y el monitoreo continuo para eliminar la "ceguera" operativa. Las organizaciones deben establecer una consola centralizada que no solo emita alertas preventivas ante vencimientos inminentes, sino que también califique la solidez de cada elemento según estándares internacionales como los del NIST.

Al automatizar este ciclo de vida y desacoplar la criptografía de las aplicaciones mediante políticas versionadas, se transforman los silos de información en una hoja de ruta dinámica que permite una transición PQC (Post-Quantum Cryptography) incremental y medible, en lugar de un salto traumático. Por lo anterior en Cyte hemos desarrollado herramientas que ayudan en esta compleja tarea.

Paso 2: Establecer hoja de ruta de actualización

Una vez tenemos nuestro inventario, viene la difícil tarea de establecer un mapa de ruta para la actualización de algoritmos, parámetros e implementaciones de forma orquestada, sin reescribir sistemas completos. Es la diferencia entre una actualización de software rutinaria y un proyecto de reingeniería traumático de tres años.

Para lograr lo anterior, las organizaciones deben:

Desacoplar la criptografía de las aplicaciones: Usar capas intermedias o SDKs que permitan rotar algoritmos mediante políticas centralizadas.

Automatizar el ciclo de vida de las llaves: Si la rotación de una llave RSA-2048 hoy es manual y lenta, la migración a PQC será imposible.

Habilitar criptografía híbrida y de transición: Dado que cada organización debe interactuar con otras, no se puede simplemente actualizar todos los nodos de cifrado y comunicación automáticamente con nuevos protocolos. Se tiene que dar un periodo de transición donde se admita criptografía legado con los interlocutores más atrasados en la migración.

Declaración ejecutiva y gobernanza del riesgo: La alta gerencia debe emitir un posicionamiento oficial sobre el riesgo cuántico, o en su defecto, sobre la búsqueda de cripto agilidad operacional para futuros retos desconocidos. Esto implica definir responsables directos, conformar un comité de transición y asegurar que la seguridad poscuántica sea una prioridad en el presupuesto, evitando que el esfuerzo se quede en palabras.

Capacitación y cierre de la brecha de conocimiento: No podemos defender lo que no entendemos; se requiere un diagnóstico exhaustivo de las habilidades del equipo y un plan de formación técnica especializado en los nuevos algoritmos del NIST (o estándares equivalentes).

Definición de KPIs y métricas de progreso: La transición debe ser medible mediante indicadores trimestrales que evalúen el avance del inventario criptográfico y el porcentaje de sistemas ya habilitados para criptoagilidad. Sin métricas claras, el riesgo intertemporal de ataques tipo "Coseche ahora, descifre después" (HNDL) seguirá creciendo de forma invisible.

Pruebas de interoperabilidad en ambientes controlados: Antes de llevar la migración a producción, es crítico realizar pilotos que verifiquen la convivencia de arquitecturas híbridas y auditen continuamente el rendimiento de los nuevos protocolos en la infraestructura heredada.

Paso 3: Iniciar conversaciones necesarias

Ninguna organización es una isla, especialmente en Colombia, donde gran parte de la infraestructura crítica depende de software de terceros, nubes públicas y proveedores de servicios gestionados.

Este paso es vital porque la transición poscuántica no puede ocurrir de forma aislada; si sus proveedores de servicios financieros, sus Autoridades Certificadoras (AC) o sus proveedores de Core bancario no están preparados, su organización tampoco lo estará.

Iniciar una conversación formal con estos interlocutores no es solo una cortesía administrativa, es un ejercicio de debida diligencia para identificar vulnerabilidades en la cadena de suministro antes de que se conviertan en incidentes de cese de operaciones.

El objetivo de iniciar estos diálogos es ejercer presión y generar visibilidad del tema . Por un lado, permite conocer si el proveedor ya cuenta con un roadmap de migración PQC o si sus equipos (como HSM o firewalls) soportan arquitecturas híbridas. Para ejecutar este paso con éxito las organizaciones deben:

Auditar los Acuerdos de Nivel de Servicio (SLA) y Seguridad: Revisar si los contratos actuales contemplan la actualización ante amenazas criptográficas emergentes o si la migración PQC implicará costos adicionales no presupuestados.

Exigir un inventario criptográfico de los productos y servicios adquiridos para entender qué algoritmos están embebidos en el software de terceros y evitar la "dependencia rígida" que frena los pilotos de transición.

Establecer mesas de trabajo conjuntas: Alinear los cronogramas de migración entre su empresa y sus aliados tecnológicos para garantizar la interoperabilidad de los sistemas.

En la tercera y última parte revisaremos con un ejemplo como llevar a cabo esta transición y los trade-off que genera esta migración.

Fuentes:

NIST. (2024). FIPS 203, 204, 205: Post-Quantum Cryptography Standards.

Comentarios